Определение и методы социальной инженерии

Не всегда кибермошенники для получения доступа к необходимой информации используют уязвимости в электронных ресурсах. Один из самых надежным и относительно простых способов получить необходимые данные — это социальная инженерия.

Для человеческой глупости нет патча.

Кевин Митник Википедия

Социальная инженерия — это популярный приём получения необходимой информации с помощью использования знаний социологии и психологии. Это самый простой способ взлома любой, даже самой защищенной, информационной системы. Простыми словами, это метод, когда жертва сама даёт все необходимые данные даже не подозревая об этом. Основной целью социальной инженерии является получение доступа к конфиденциальной информации, паролям, банковским данным и другим защищенным системам.

Впервые термин «Социальная инженерия» появился в обиходе в 90-х годах с подачи очень известного специалиста по кибербезопасности и бывшего хакера Кевина Митника.

Развитие социальной инженерии

Социальная инженерия не сразу стала самым эффективным способом для получения необходимой информации. Во многом её популярность обязана развитию социальных сетей. В социальных сетях большинство людей оставляют о себе достаточно большое количество персональных данных, что позволяет злоумышленникам узнать жертву лучше и использовать полученную информацию в дальнейшем.

Ещё одним немаловажным фактором развития методов СИ (социальной инженерии) стал возрастающий уровень доверия пользователей к интернет-ресурсам. С развитием интернета люди стали больше доверять ему и оставлять свои данные на большем количестве ресурсов. Многие киберпреступники этим пользуются и создают копии популярных сайтов и получают необходимые данные от пользователей, которые даже ничего не подозревают об этом (фишинг).

Чтобы научиться противостоять разного рода уловкам, необходимо понять общую тактику, используемую злоумышленниками. Ниже представлены основные методы получения конфиденциальной информации.

Метод #1 - "теория о шести рукопожатий"

Способом получения различного рода информации стал ее сбор из открытых источников, и в первую очередь из многочисленных социальных сетей. Люди, не искушенные в вопросах безопасности, зачастую оставляют в свободном доступе сведения, которыми могут воспользоваться злоумышленники.

Показательным примером, в этом плане, может служить история с похищением сына Евгения Касперского. В ходе следствия удалось установить, что преступники узнали примерное расписание дня и маршруты следования подростка из его записей на странице в социальной сети. К тому же, даже если вы ограничили доступ посторонних к вашей странице, мошенники для получения информации могут попытаться втереться в доверие через ваших друзей.

Известная “теория шести рукопожатий” гласит, что любые два человека на нашей планете, в среднем, разделены лишь небольшой цепочкой из пяти общих знакомых.

В 2012 году Facebook совместно с учеными из Миланского университета провели исследование, в результате которого оказалось, что в реальности среднее число “рукопожатий”, которые разделяют любых двух человек на Земле — 4,74.

Как показывает практика, именно на это и полагаются злоумышленники. Доказано, что если жертва видит, что у человека, подавшего заявку на дружбу, есть с ней общие знакомые, подозрения к нему существенно уменьшаются.

В реальной жизни этот принцип доказал бразильский исследователь по вопросам компьютерной безопасности. Он показал, что существует возможность стать другом любого пользователя Facebook в течение 24 часов, используя методы социальной инженерии. В ходе эксперимента исследователь Нельсон Новаес Нето выбрал “жертву” и создал фальшивый аккаунт человека из ее окружения — ее начальника. Сначала Нето отправлял запросы на дружбу друзьям друзей начальника жертвы, а затем и непосредственно его друзьям. Через 7,5 часа исследователь добился добавления в друзья от “жертвы”. Тем самым, исследователь получил доступ к личной информации пользователя, которой тот делился только со своими друзьями.

Метод #2 - использование корпоративной лексики

В каждой индустрии есть свои специфические термины. Чтобы быть более убедительным и изощренным при использовании социальной инженерии, злоумышленники будут изучать особенности корпоративного языка и культуры. Если мошенник будет разговаривать с жертвой на одном языке, то намного быстрее начнет вызывать доверие, а, значит, быстрее получит нужную информацию.

Метод #3 - мелодии удержания

Чтобы успешно реализовать атаку, у злоумышленника должно быть время, настойчивость и терпение. Обычно кибератаки с использованием социальной инженерии проходят медленно и данные о будущих жертвах собираются регулярно. Основная цель – завоевание доверия и последующий обман. Например, злоумышленник может убедить, что разговаривает с кем-то от имени коллеги по работе. Один из ключевых приемов в этой ситуации – мелодия, которая используется в компании во время ожидания вызова. Злоумышленник сначала слушает и записывает мелодию, а потом во время разговора с жертвой может неожиданно прервать разговор и сказать что-то в духе «Подожди, у меня входящий звонок на второй линии». Жертва слышит знакомую музыку и убеждается еще больше, что на другом конце провода находится сотрудник компании. На самом деле, этот трюк – просто грамотное использование психологии.

Метод #4 - подделка Caller ID

Злоумышленники часто прибегают к подделке телефонных номеров, подменяя Caller ID. Например, мошенник может звонить из своего дома, а на дисплее телефона жертвы будет отображаться корпоративный номер компании. Естественно, в большинстве случаев, ничего не подозревающий работник передаст конфиденциальную информацию, включая пароли. Этот трюк также помогает замести следы, поскольку обратный вызов по отображаемому номеру будет совершаться внутри корпоративной сети.

Метод #5 - использование информационного поля

Вне зависимости от текущих новостей злоумышленники всегда найдут способ использовать текущую ситуацию, например, президентскую кампанию или экономический кризис, для спама, фишинга и других схем обмана. Подобные сообщения часто содержат ссылки на инфицированные сайты с вредоносами, замаскированными под полезные программы.

Фишинговые атаки на банки во многом схожи между собой. Все начинается с электронного письма примерно следующего содержания: «Другой Банк [название] приобретает ваш Банк [название]. Пожалуйста, пройдите по ссылке и проверьте, что ваши данные актуальны». И говорит, что мы имеем дело с попыткой получить информацию, которую злоумышленник может либо продать на сторону, либо использовать для кражи денег с вашего счета.

Метод #6 - взлом социальных сетей

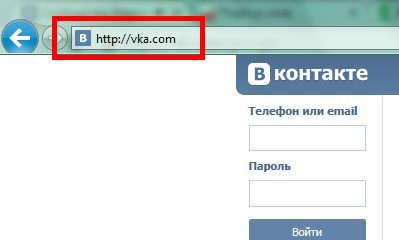

Ни для кого не секрет, что уровень доверия к социальным сетям очень высок. Поэтому любой пользователь, когда видит знакомые очертания своей дорогой социальной сети незадумываясь введёт логин и пароль от своего аккаунта.

Многие киберпреступники этим пользуются и создают фишинговые сайты, авторизацию на которых предлагается через популярные социальные сети. Поэтому всегда проверяйте адрес сайта, на который вводите данные логина и пароля от своей социальной сети, он должен совпадать с основным (vk.com и тд)

Метод #7 - тайпсквоттинг

Эта техника основывается на том, что люди делают ошибки во время набора адресов в браузере. Соответственно, во время ошибочного ввода, жертва может быть перенаправлена на сайт, созданный злоумышленником. Вначале кибермошенники основательно готовят почву для реализации этой схемы. Прикидывают варианты опечаток и создают сайт, как две капли воды похожий на легитимный. Таким образом, опечатка в одном символе может привести вас на копию, цель которой – сбор персональных данных или распространение вредоносов.

Метод #8 - FUD

Страх, неуверенность и сомнения (fear, uncertainty, doubt; FUD) часто являются основной психологических манипуляций, используемых в маркетинге. Суть многих техник сводится к тому, что пользователь становится неуверенным или сомневается в чем-либо (например, в продукте или компании) и в итоге начинает испытывать страх и совершать необдуманные действия. Недавние исследования показывают, что безопасность и уязвимость продуктов может влиять на рынок акций. Например, исследователи отслеживали, как влияет событие Patch Tuesday на акции компании Microsoft.

Результаты показывают, что после выхода отчетов об уязвимостях, на графике акций были серьезные колебания. Также можно вспомнить историю, когда злоумышленники в 2008 году распространяли фальшивые новости о состоянии Стива Джобса, после которых акции компании Эппл резко падали. Это наиболее яркий пример использования техники FUD во вредоносных целях.

Кроме того, следует остерегаться спам-сообщений, направленных на искусственное повышение цен, например, на фондовом рынке или на рынке криптовалют. В таких случаях, злоумышленники могут рассылать письма с рассказом об ошеломляющем потенциале конкретных акций/монет, которые были куплены заранее. Далее многие захотят купить эти акции как можно скорее, и цены взлетят вверх. После того как мошенники продадут свои акции, цену упадут вновь.

Заключение

Кибермошенники обычно прибегают к очень изощренным техникам социальной инженерии. После ознакомления с методами выше можно сделать вывод, что злоумышленники достигают своей цели при помощи различных психологических трюков. Таким образом, важно уделять внимание каждой мелочи, которая может раскрыть мошенников.

Проверяйте и перепроверяйте информацию о людях, которые пытаются с вами контактировать, особенно если речь идет о разглашении конфиденциальной информации.

Комментарии