БРАНДМАУЭР ВЕБ-ПРИЛОЖЕНИЙ (WAF)

Брандмауэр веб-приложений отслеживает и фильтрует входящий и исходящий трафик на ваш сайт, блокируя злоумышленников, в то время как безопасный трафик проходит нормально. Благодаря команде исследователей информационной безопасности, постоянно обновляющих описания вирусов и профили угроз, вы можете быть уверены в том, что ваша защита остается актуальной.

Представьте, что ваш сайт – это магазин. Люди снаружи – это трафик. Вы хотите открыть дверь, но не впускать потенциальных злоумышленников.

Именно это и делает брандмауэр. WAF – это запертая дверь дома. WAF удерживает вредоносный трафик от вашего веб-сайта с помощью уровня защиты, который находится между вашим сайтом и посетителями.

Как работает WAF?

Прежде чем посетители попадают на ваш сайт, они проходят через WAF, чтобы определить, является ли их трафик безопасным, и блокируются, если соответствуют определению злоумышленника или мошенничества.

Наиболее распространенные типы атак, от которых защищает WAF:

1. Application Profiling (профайлинг Веб-приложений).

Структура и функциональность веб-приложений сильно различаются, поэтому бывает сложно понять, что работает должным образом, а что представляет собой угрозу. С помощью Application Profiling различных WAF изучает тонкости приложения, чтобы определять признаки угрозы.

2. Чёрный список WAF.

Все онлайн “организмы” идентифицируются по их цифровым подписям. Когда объект идентифицируется как вредоносный, например вирус, его сигнатура добавляется в черный список WAF-системы. Это означает, что вирус обнаруживается и блокируется, прежде чем он сможет попасть на ваш сайт.

3. Event Correlation Engine (механизм корреляции событий).

Механизм корреляции изучает нормальное поведение приложения, а затем сравнивает его с поведением, которое оно демонстрирует в реальном времени.

4. Защита от DDOS-атак.

При DDoS-атаках хакер получает контроль над многочисленными веб-приложениями для создания сети, называемой ботнетом. Затем ботнет уничтожает цель, связывая все свои ресурсы с помощью нескольких запросов. Однако сервисы WAF идентифицирует ботнеты и блокирует их запросы, чтобы ваш сайт мог нормально работать.

5. Content Delivery Network (CDN)

WAF ускорит ваш веб-сайт через сеть доставки контента (CDN, пример: CloudFlare). Если ваш сайт кэширован в CDN, контент доставляется через точку присутствия (point of presence, PoP), ближайшую к посетителю (в CloudFlare, к примеру, из Санкт-Петербурга). WAF сокращает время загрузки в среднем на 70%.

Типы брандмауэров веб-приложений (WAF)

Существует три основных типа WAF:

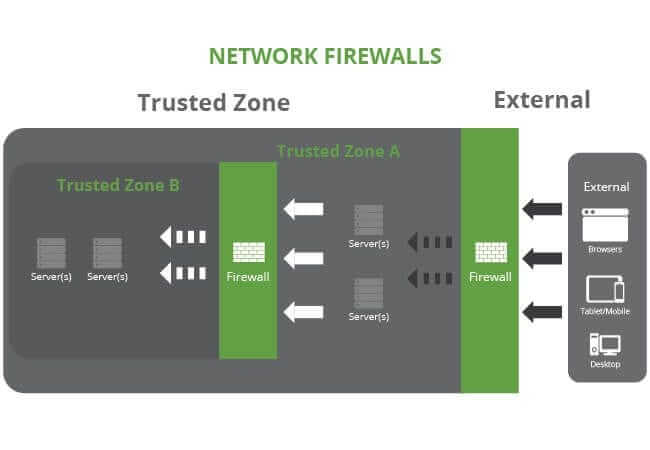

1. Сетевые брандмауэры

Сетевые брандмауэры – это то, с чем мы знакомы больше всего. Вы можете найти их в домашних маршрутизаторах, защищая нашу доверенную зону (домашнюю сеть) от ненадежной зоны (Интернет). В крупных организациях вы увидите аналогичные конфигурации, но с дополнительными брандмауэрами, которые изолируют различные части сети, защищая их сетевые активы (доверенные зоны).

Эти брандмауэры предназначены для отслеживания попыток сетевого подключения к различным сетевым портам, а также для анализа входящих пакетов и связанных с ними метаданных. Затем на основе правил брандмауэр определяет, что разрешено, а что запрещено в защищаемой среде.

Во многих случаях эти сетевые брандмауэры представлены в виде аппаратного или программного обеспечения, которое смотрит на сеть в целом. Брандмауэры по периметру сети, расположенные перед веб-серверами, по своей конструкции разрешают порты 80 и 443, которые являются трафиком HTTP/HTTPS.

Если сетевой брандмауэр находится перед почтовым сервером, он разрешает порт 25, который поддерживает SMTP. Список можно продолжить, в зависимости от конкретных приложений, которые должны размещаться в вашей среде.

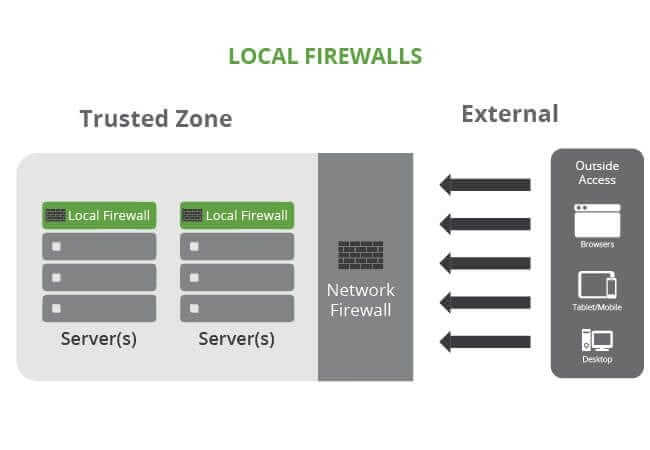

2. Локальный файрвол

Локальные брандмауэры также предназначены для защиты от ненадежных сред, но работают на другом уровне. Они ориентированы на конкретную среду, такую как сервер или ваш рабочий стол. Вы найдете локальные брандмауэры на всех своих устройствах. У каждого устройства могут быть собственные требования к конфигурации и доступу, и ваша локальная среда становится его собственной доверенной средой.

При работе с хостом вашего веб-сайта ваш доступ к локальному брандмауэру может быть ограничен в зависимости от типа конфигурации, которая у вас есть (Общий, VPS, Выделенный или управляемый хост). Большинство хостов, независимо от вашей конфигурации, должны использовать как сетевые, так и локальные брандмауэры по всей своей сети.

Их сетевые брандмауэры защищают периметр, а локальные брандмауэры защищают определенные активы внутри периметра. Однако, как и сетевой брандмауэр, локальные брандмауэры имеют мало общего с безопасностью вашего веб-сайта.

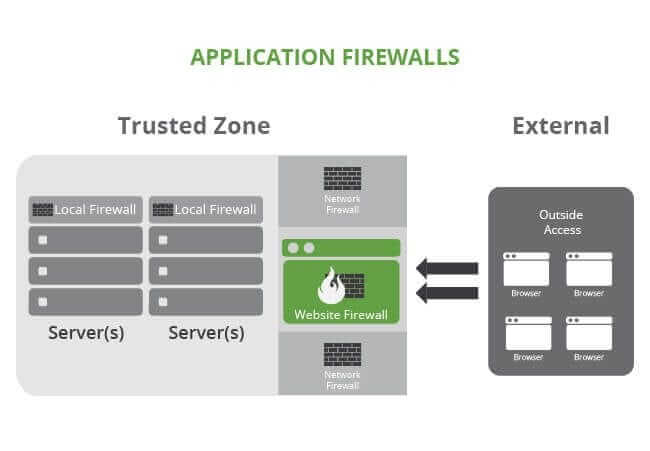

3. Брандмауэры приложений.

Брандмауэры приложений, хотя и похожи по конструкции на локальные и сетевые брандмауэры, являются дополнительными технологиями к существующим развертываниям безопасности. Брандмауэры приложений выходят за рамки метаданных передаваемых пакетов на сетевом уровне и сосредотачиваются на фактических данных при передаче.

Они предназначены для понимания типов данных, разрешенных в рамках определенных протоколов – например, SMTP или HTTP. Существуют специальные брандмауэры для разных приложений, например брандмауэры электронной почты или веб-сайтов.

Брандмауэры приложений могут быть гибридными. Вы можете найти их на локальном или сетевом уровне. Это зависит от того, как они настроены в организации. Вопрос, который владельцы веб-сайтов должны задавать своим хостам, заключается в том, как они справляются с конкретными угрозами для своего веб-сайта.

Некоторые хосты развертывают брандмауэры приложений, некоторые проприетарные (встроенные), другие используют технологии с открытым исходным кодом, такие как ModSecurity. Некоторые развертывают облачные межсетевые экраны (например, Sucuri WAF).

Как правильно выбрать WAF

Если вам нравится возиться и активно участвовать в настройке, настройке и обслуживании WAF, то end-point решение, вероятно, станет для вас лучшим вариантом. Облачные (Cloud) WAF – это противоположность – их легко развернуть, и они не требуют надзора или взаимодействия с владельцем веб-сайта.

CloudFlare Web Application Firewall

Облачный файрвол для веб-приложений Cloudfare (WAF) защищает ваши веб-сайты от распространенных уязвимостей, таких как SQL-инъекции, кросскриптинг, поддельные запросы без каких-либо изменений в вашей существующей инфраструктуре. Производитель: CloudFlare

AWS Web Application Firewalls

AWS WAF помогает защитить ваши веб-приложения от известных веб-эксплойтов, которые могут повлиять на доступность, снизить уровень безопасности или потреблять чрезмерные ресурсы. Производитель: Amazon Web Services

Wordfence Security WAF

Web Application Firewall — определяет подозрительный трафик и блокирует известные атаки, поддерживает и обновляет базу угроз Производитель: Wordfence Security

Комментарии